Présentation du produit

Présentation du produit

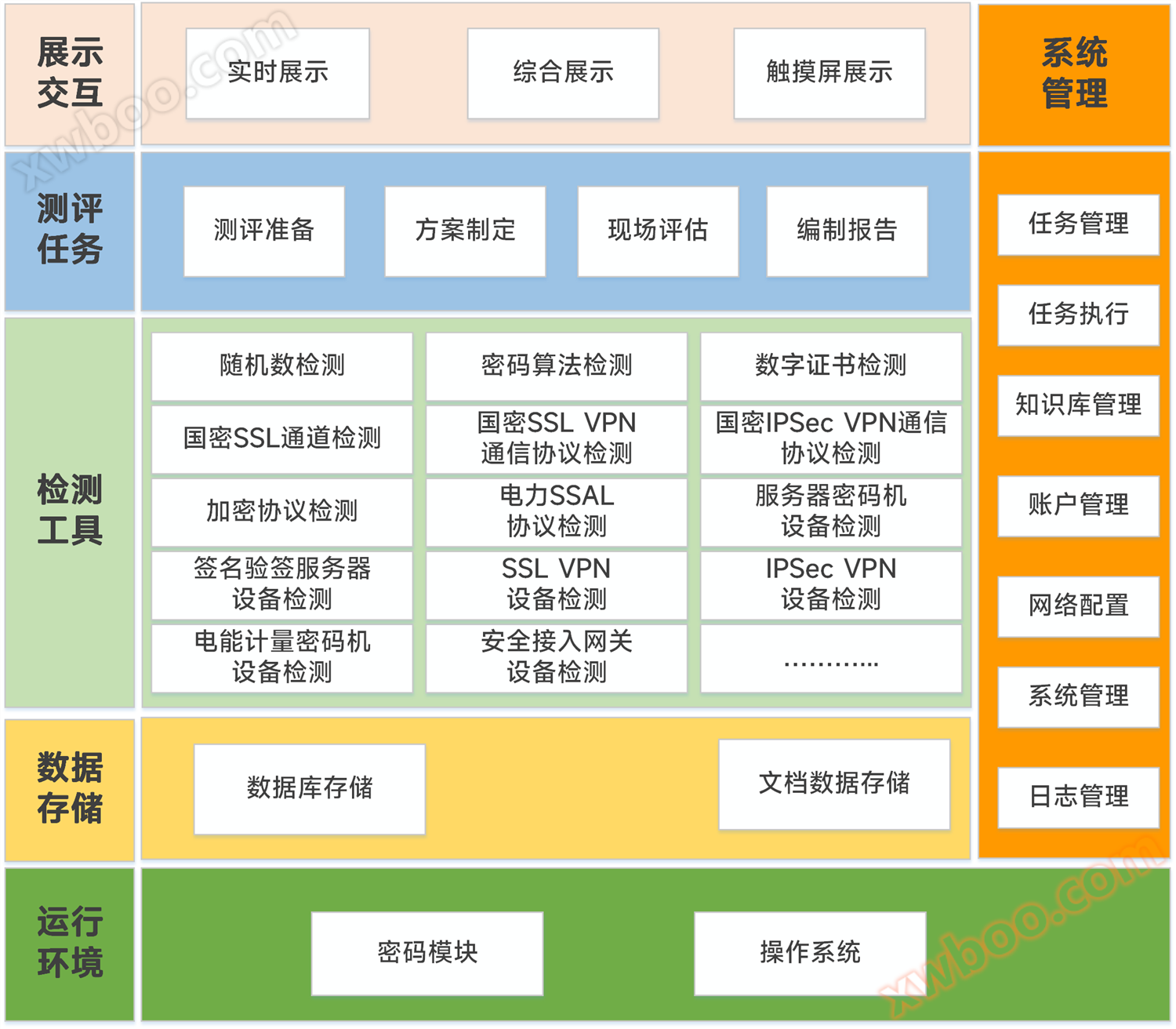

La boîte à outils d'évaluation de la sécurité des applications cryptographiques a été développée sur la base des spécifications techniques et des normes nationales relatives à la sécurité cryptographique - un produit de sécurité cryptographique évalué pour la sécurité physique et environnementale, la sécurité des appareils et des ordinateurs, la sécurité des réseaux et des communications, la sécurité des applications et des données, etc. Modèle de schéma d'évaluation intégré et une variété d'outils d'évaluation, y compris l'évaluation des nombres aléatoires, l'évaluation de l'exactitude des algorithmes, l'évaluation du Protocole de communication cryptographique, l'évaluation du Protocole de communication dédié, l'évaluation de l'équipement cryptographique commercial, l'évaluation de l'équipement cryptographique dédié, l'évaluation de la conformité des certificats numériques, etc., avec une couverture complète des algorithmes secrets tels que SML SM2 SM3 SM4 sm9 et des algorithmes internationaux courants tels que RSA ECC 3des AES sha256 sha512. La fonction de produit parfaite fournit aux entreprises une capacité d'évaluation plus professionnelle, permettant aux évaluateurs d'effectuer le travail d'évaluation plus efficacement et plus rapidement, pour le développement de l'information.

Caractéristiques fonctionnelles

Caractéristiques fonctionnelles

Support complet des algorithmes secrets:La prise en charge des algorithmes secrets (SM1, SM2, SM3, SM4, sm9) peut être étendue pour prendre en charge davantage de protocoles cryptographiques et d'évaluations fonctionnelles.

Support complet des algorithmes secrets:La prise en charge des algorithmes secrets (SM1, SM2, SM3, SM4, sm9) peut être étendue pour prendre en charge davantage de protocoles cryptographiques et d'évaluations fonctionnelles.

Processus d'évaluation professionnel et fiable:Tout en respectant les lois et règlements pertinents et les spécifications techniques et les normes relatives à la sécurité des mots de passe, en combinaison avec le processus d'évaluation des mots de passe réels, concevoir un ensemble fiable de processus opérationnels couvrant l'ensemble du processus d'évaluation des mots de passe.

Processus d'évaluation professionnel et fiable:Tout en respectant les lois et règlements pertinents et les spécifications techniques et les normes relatives à la sécurité des mots de passe, en combinaison avec le processus d'évaluation des mots de passe réels, concevoir un ensemble fiable de processus opérationnels couvrant l'ensemble du processus d'évaluation des mots de passe.

Mécanisme sécurisé de confiance de l'identité:Il existe des mécanismes d'authentification et d'autorisation sécurisés qui garantissent la sécurité et la fiabilité des utilisateurs, des systèmes et des ressources qui accèdent à la plate - forme.

Mécanisme sécurisé de confiance de l'identité:Il existe des mécanismes d'authentification et d'autorisation sécurisés qui garantissent la sécurité et la fiabilité des utilisateurs, des systèmes et des ressources qui accèdent à la plate - forme.

Outils d'évaluation riches:Fournir des outils d'évaluation entièrement fonctionnels et conformes automatise l'identification et l'évaluation de la conformité cryptographique, y compris des ensembles d'outils tels que l'évaluation des nombres aléatoires, l'évaluation de l'exactitude des algorithmes, l'évaluation des protocoles de communication cryptographiques, l'évaluation des protocoles de communication dédiés, l'évaluation des dispositifs cryptographiques commerciaux, l'évaluation des dispositifs cryptographiques dédiés, l'évaluation de la conformité des certificats numériques et bien plus encore.

Outils d'évaluation riches:Fournir des outils d'évaluation entièrement fonctionnels et conformes automatise l'identification et l'évaluation de la conformité cryptographique, y compris des ensembles d'outils tels que l'évaluation des nombres aléatoires, l'évaluation de l'exactitude des algorithmes, l'évaluation des protocoles de communication cryptographiques, l'évaluation des protocoles de communication dédiés, l'évaluation des dispositifs cryptographiques commerciaux, l'évaluation des dispositifs cryptographiques dédiés, l'évaluation de la conformité des certificats numériques et bien plus encore.

Interface d'opération visuelle pratique:Avec une interface visuelle de gestion des opérations, guidez les utilisateurs à travers les évaluations par processus et étapes. Prend en charge la génération automatique de programmes et de rapports d'évaluation, peut automatiser le travail d'évaluation via des outils d'évaluation associés, ne dépend pas de logiciels de systèmes tiers, réduit la charge de travail des évaluateurs et réduit le taux d'erreur.

Interface d'opération visuelle pratique:Avec une interface visuelle de gestion des opérations, guidez les utilisateurs à travers les évaluations par processus et étapes. Prend en charge la génération automatique de programmes et de rapports d'évaluation, peut automatiser le travail d'évaluation via des outils d'évaluation associés, ne dépend pas de logiciels de systèmes tiers, réduit la charge de travail des évaluateurs et réduit le taux d'erreur.

Conception Portable Mobile:L'utilisation de la conception portable (tablette portative mobile de qualité industrielle) est de petite taille et facile à transporter, ce qui enrichit grandement la fonctionnalité et la portée du produit.

Conception Portable Mobile:L'utilisation de la conception portable (tablette portative mobile de qualité industrielle) est de petite taille et facile à transporter, ce qui enrichit grandement la fonctionnalité et la portée du produit.

Détection de Bypass:Prend en charge le Bypass de l'outil de mesure dans le système de produits cryptographiques à détecter, sans compromettre l'utilisation normale du système, pour atteindre la précision et la fiabilité. Test automatisé efficace et pratique des produits cryptographiques.

Détection de Bypass:Prend en charge le Bypass de l'outil de mesure dans le système de produits cryptographiques à détecter, sans compromettre l'utilisation normale du système, pour atteindre la précision et la fiabilité. Test automatisé efficace et pratique des produits cryptographiques.

Détection en série:Prend en charge l'accès de l'outil d'évaluation dans la liaison réseau de manière concaténée, en interceptant les données de communication réseau normales et en effectuant une analyse des données de communication, en découvrant les protocoles de sécurité des communications et en identifiant les algorithmes cryptographiques commerciaux nationaux utilisés dans le processus de communication.

Détection en série:Prend en charge l'accès de l'outil d'évaluation dans la liaison réseau de manière concaténée, en interceptant les données de communication réseau normales et en effectuant une analyse des données de communication, en découvrant les protocoles de sécurité des communications et en identifiant les algorithmes cryptographiques commerciaux nationaux utilisés dans le processus de communication.

Architecture de la plateforme

Architecture de la plateforme